云原生安全的陷阱与机遇n --云原生安全的创新、挑战的关键词

刘志诚,乐信集团信息安全中心总监

中科院心理研究所管理心理学博士,印第安纳大学kelley商学院金融硕士(MF),香港理工大学软件理学与工商管理(MBA)双硕士。前中国移动电子认证中心(CMCA)负责人,OWASP广东区负责人,CSA大中华区数据安全专家,FreeBuff、安全牛、安在、网安家、安全村等安全智库特聘安全专家。关注智慧城市,企业数字化过程中网络空间安全风险治理,对大数据、人工智能、区块链等新技术在金融风险治理领域的应用,以及新技术带来的技术风险治理方面拥有丰富的理论和相关经验。

---------------------------------------------------------------------云原生作为CNCF定义的新一代信息基础设施与基础架构的底层逻辑,是整体上适应数字化时代业务数字化转型的技术体系革命性升级。网络信息安全日益面临严峻的挑战,安全的边界逐渐蔓延,安全的场景日益复杂,安全面临的问题日益严峻,在云原生技术体系升级的前提下,云原生存在什么样的安全需求,在云原生场景下如何为业务提供网络信息安全的全面挑战,是每一位安全人都会面临的挑战和机会。

在了解云原生安全怎么做之前,首先需要搞懂云原生:云原生诞生的背景与逻辑是什么?云原生本质上是什么?只有对云原生技术体系诞生的背景阐述清楚,了解云原生的本质,才能对网络信息安全在云原生体系下面临的挑战,存在的机会,以及如何创新与发展进行清晰的探讨。

一、数字化是云原生体系诞生的基础

相对于信息化、数字化从三个方面进行了全面升级。首先,信息化关注的是管理,数字化关注的是运营,信息化通过功能性管理应用系统的建设,提升组织管理的效率,数字化是通过生产运营系统的信息化,实现组织运营整体的信息化。其次,信息化是功能竖井的部分信息化,数字化是业务湖的整体信息化。第三,数据在信息化时代的作用是辅助决策的分析驱动,在数字化时代,数据是组织生产的核心要素之一。数字化的三个特征,从本质上改善了信息化的定位。

数字化时代的诞生在技术驱动的同时,也离不开营商环境面临的巨大挑战,何帆教授认为2020年是一个分水岭,从营商环境的角度来看,有三大特征决定了分水岭和数字化的必然模式,第一是更加复杂,美国实体清单制度会让世界更清晰明了的定义了技术是有国界的,而创新模式与产品的层出不穷,明显带来传统编纂目录中的品类不够用了,元宇宙的崛起,数字孪生日益受到重视,无不预示着传统行业面临巨大的挑战。第二是当下变化的频繁性,2020年初的新冠,本以为是2003年非典的重演,在即将到来的2022年,才发现,其中的跌宕起伏远超预期,这也预示着为了适应变化,数字化系统的需求处于动态的流动,传统商业软件以年为单位的版本变动,很难适应业务的快速变化,无不预示着唯一不变的是变化这句经典名言。第三是不可避免的内卷,内卷这个词用于人之间的竞争,组织之间同样适用。为了竞争,无不预示着速度更快,功能更强,成本更省的需求,这就要求组织面对市场需求时,永远不能停下创新的脚步。

数字化与信息化的区别以及数字化的特征,对信息化的技术要求体现在两个传统的管理要素,降本、增效。增效容易理解,要做到技术体系简单,便捷,快速,兼容。降本则需要从弹性、协同、匹配三个角度出发,能够满足动态的调整,业务发展的需要,以及战略的匹配,既不能浪费又不能匮乏。

云原生的几个特征:容器云是弹性基础设施的升级版,相对于虚拟化云计算的模式,进一步减少了操作系统层资源的占用,从基础资产持久化的模式变更为动态的资产分配模式,更具有弹性的成本和效率上的简单,便捷,快速。Devops是系统实现与运维的新模式,在传统的商业软件套件(COTS)难以满足业务数字化需求时,自主研发模式的瀑布模型也难以适应快速的市场需求,持续迭代的敏捷模式,以及研发运维一体化的新模式,对快速响应市场需求,从而实现即时交付提供了技术的底层架构。微服务是相对传统功能集合的信息系统架构的解耦,拆解传统的业务逻辑实现能力和服务的原子化,这依赖于API技术的进步和设计模式的提升,是新型架构对数字化的支撑,也更容易实现开发,部署,持续发布的粒度控制。

综上所述,可以得出云原生是组织面向数字化转型挑战,面对复杂营商环境实现核心竞争力的基础技术体系,可以在满足业务战略高速发展的需求的基础上,最大程度上实现降本增效的管理需求。

二、云原生引发的新安全

从云原生的四个关键技术出发,解读新的安全需求,源自于云原生技术发展过程中安全的新需求与新挑战。

Devops作为研发运维一体化的应用软件实现方法论,关注的是持续开发的集成和交付,这两年关注的焦点主要是两个关键词,左移和工具链。左移是指在软件开发的生命周期管理过程中要把安全的需求、设计、实现前移到需求和设计阶段。这个需求,严格意义上并不是伴随DevOps出现的,早在微软在传统软件开发生命周期的安全管理提出的安全管理模型中就提出了S-SDLC的理念,提出了在需求阶段通过威胁建模实现安全需求的分析,并在设计阶段集成安全的相关措施,实现预防能力,结合测试阶段的安全检测和加固能力,提升软件自身的安全性。从实践的角度来看,安全左移有效的降低了在集成和发布阶段发现安全漏洞返工带来的复杂性,从管理成本的角度来看,问题发现的越早,修复的成本越低。在DevSecOps的理念中,由于更强调流水线的作业模式,全面质量管理(TQM)的理念与S-SDLC的左移理念不谋而合,更受青睐。

同样S-SDLC也重视自动化工具能力的建设,白盒代码测试,黑盒集成与渗透测试,都体现了发现漏洞和问题,提前解决的思路。在DevSecOps场景下,流水线作业模式需要降低等待时间,避免因安全造成的停机时间。因此,自动化的检测,修复和加固建议,避免制成品在库等待等线下流程的参与十分关键。为了降低白盒的误报,提升黑盒的业务逻辑覆盖,灰盒的交互式安全检测(IAST)提升研发阶段自动化的漏洞检测,应用动态运营形式保护(RASP)实现运维阶段的应用层漏洞防护和安全保障,都是自动化安全能力集成工具链的典型应用。

容器云的安全相对于主机和虚拟主机的安全(HIDS),由于其资产的动态性和非持久化特征,需要重点关注两个层面,一是静态POD的安全,一是POD运行时的安全。静态POD的安全,涉及到name space空间的操作系统以及相关环境的安全,需要检测系统级的漏洞和风险以及配置的相关风险,并进行加固,另外通过数字签名机制,保障pod的完整性不会受到破坏,避免存在风险的pod上线。运行时的pod安全主要关注pod运营过程中网络连接的安全性,以及遭受攻击和破坏的相关风险,这需要类似hids的检测与监测预警和处置能力,提供相应的安全保障。目前业界两种实现方式,一种通过pod内置agent实现,一种是通过特权pod实现,两种实现方式各有利弊,主要考虑pod的运营场景和业务特征,如何在性能、可持续性和成本之间保持平衡。另外,不容忽视的是容器化管理平台自身的安全性,例如k8s的安全也需要重点关注。

微服务作为当下业务系统逻辑能力原子化抽象,降低耦合,在保持小团队模式下实现快速敏捷开发,需求分割上线的前提下,提供了业务集成的灵活性。当然,这也对设计和架构,以及业务逻辑的更高要求。同样,restful API天然的安全灵活度交给研发团队的模式相对于具有一些列标准的SOAP而言,存在着更多可能的漏洞和风险,认证鉴权缺失,机器人攻击,爬虫,数据泄漏等风险都来自于不安全的设计引起。因此API安全成为2021年2022年的当红炸子鸡,无数的创业公司和资本疯狂的涌入这个领域,希望在这个赛道上拔得头筹。微服务另外一个关键的问题在于东西向流量治理的复杂度进一步增加,东西向流量的问题在云原生之前已经有所涉及,在边界安全对南北流量进行管制之后,为了进一步实现IDC内部流量的全面治理,东西向流量日益受到重视,而微服务和容器化由于ingress流量的不可见,和容器的非持久化,更进一步对东西向流量的治理带来了复杂性。如何实现微隔离,服务治理,也是安全面对的问题。

持续交付的需求,对安全而言的需求和两个关键词相关,自动化编排(SOAR)和数据驱动的安全。数据分析建立模型,通过SOAR基于场景脚本的自动化实现管控,构成了安全的自动化运营,从而以支持业务的快速交付。自动化编排的需求中,传统的工具更关注于企业内部的安全场景,而忽略,应用,业务,数据的安全需求,而在数字化转型中,这些往往是安全的核心诉求,从这个角度而言,无论是自动化编排还是数据驱动,都仍有较长的道路要走。

三、数据驱动安全的云原生流量难题

云原生流量难题主要来自于容器云的底层网路架构和弹性的非持久化架构,以及微服务和devops,持续交付带来的数据驱动安全需求。在CNCF的相关项目中,定义了流量可视化的关键需求,监控,日志,跟踪,预警,从传统网络安全的角度而言,已经实现了对网络层内外部安全漏洞和攻击的检测和监测能力。但这显然不是云原生数据驱动安全需求的全部,例如在业务安全日益关注的EDR,NDR之上的行为检测分析(XDR),例如数据安全关注的数据防泄漏(DLP),敏感数据全生命周期的监控与管理,显然没有被考虑到云原生流量安全的范畴,这往往需要全流量的支撑。

在单机和虚拟机时代,通过核心交换机镜像和分光设备可以实现全流量的分析和处置,在容器云和微服务时代,涉及到容器内的ingress非持久化流量,难以实现全流量的采集和处置,这对数据驱动的安全带来了巨大的挑战。

容器云全流量可以从几个维度进行分析可能的采集点,容器云的底层网络协议封包模式支持ebpf,而ebpf具备软件定义网络(SDN)的特征,在处理传统网络协议的基础上,已经开始服务网格(service mesh)的支持解决方案,基于ebpf的开源项目包含在安全层取代iptables的cilium以及上层应用的hubble。可以作为网络层流量采集的备选方案。在微服务和服务网格中对3-7层流量进行处理的enovy也是一个全流量采集的备选方案,结合lstio的管理面数据面分离的方案,实现全流量的处置有了一定的技术基础,关键是如何选择。

容器云全流量带来数据驱动的安全,也存在难以克服的难点问题,一是如何解决海量数据的筛选存储问题,同时对采集点的性能业务造成巨大的压力,这也是决策数据采集点的关键要素。另外一个问题,涉及到数据安全和隐私保护的风险,全流量数据涉及到个人敏感信息和业务敏感信息的,全量采集存在数据机密性和用户隐私合规的风险,避免安全合规的风险也是需要考虑的重点。这里存在的创新点和可能的突破,是边缘计算的技术突破,在边缘节点实现人工智能的数据预处理,并通过隐私计算的模式实现个人隐私的保护,是实现全量数据处置的前提。

四、云原生安全能力原子化

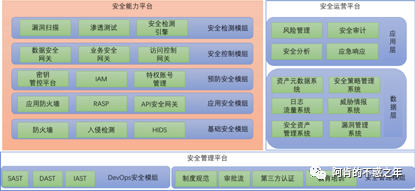

图1:安全平台整体架构

安全平台的构建大致可以分为管理平台,运营平台和能力平台,运营平台我们在云原生数据驱动安全中对其重点和难点进行了分析与阐述,管理平台更多的是我们在讨论devops过程中安全的流程,制度,培训,审批,审核,审计。第三方认证等管理的能力的整合,和云原生自身的关联性有限,是通用的安全平台需求。但相对而言,安全能力平台由于从部署模式,部署架构和部署形式上与传统单机和虚拟化模式差距较大,需要考虑安全能力如何集成建设的问题。

传统的基础安全,包括传统三宝:防火墙、入侵检测、防病毒,目前防病毒有被主机威胁检测(HIDS)替代的趋势。在互联网和APP普及下的应用安全模组,主要包含应用防火墙(WAF)以及应用运行时防护(RASP),API安全网关,进一步的包含常见的预防能力集成,安全检测和安全控制。这些能力,在单机和虚拟化场景往往通过物理设备的模式提供,而且是不同厂商的不同产品的集合。在云原生容器云的环境下,需要考虑如何集成与部署的问题,传统的模式受到挑战,而对上述的能力原子化,形成能力的微服务,纳入整体云原生架构中,将是发展的趋势。

云原生安全涉及到新生技术带来的新需求,也面临着网络信息安全的产品与方案在云原生技术体系下适应和变革的挑战,本文仅对这两个专题进行初步的探讨。其实,谈及到云原生安全在考虑数字化技术体系的安全创新,挑战的前提下,还需要考虑数据化安全自身的安全热点,这相对于传统网络信息安全创业

者是个出圈的话题,包括业务安全,数据安全,与隐私保护,限于篇幅的原因,针对出圈的安全热点,有机会另文以飨读者。

本篇文章来源于微信公众号: 阿肯的不惑之年