刘志诚:安全控制有效性验证的发展趋势浅论

注:国内外红队、蓝队的定义不同,本文引用图表以国外为主,与国内红蓝队定义相反。

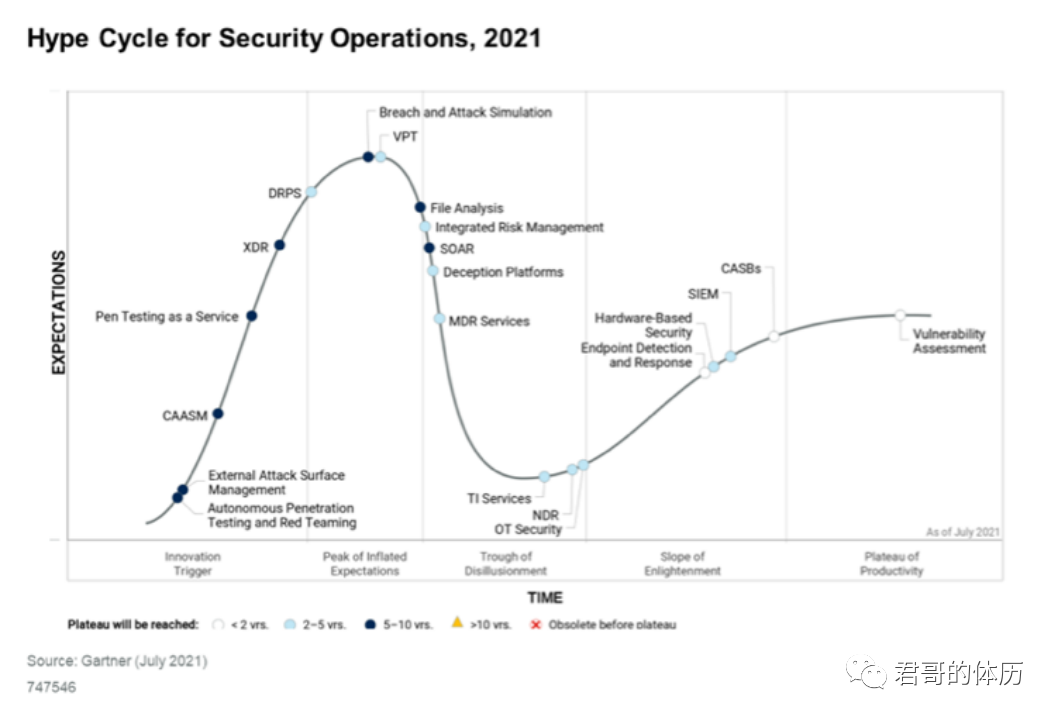

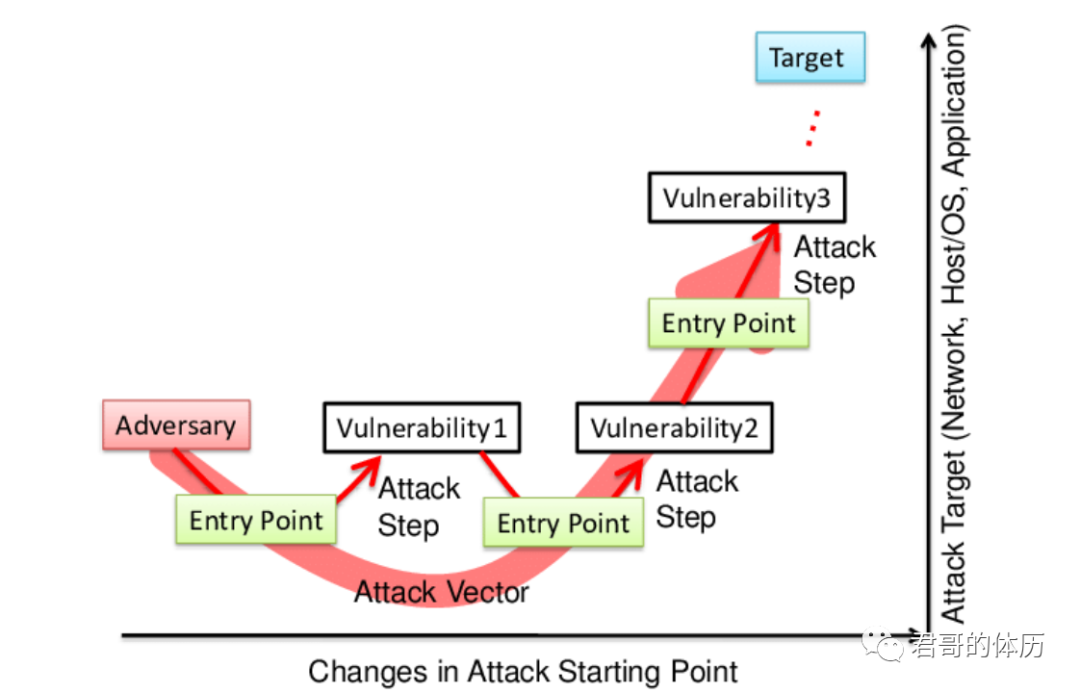

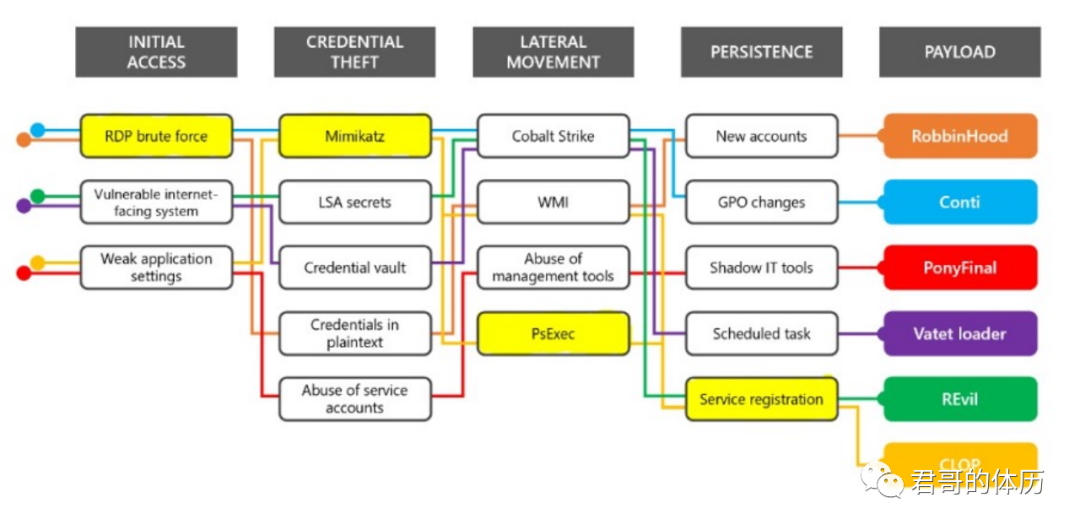

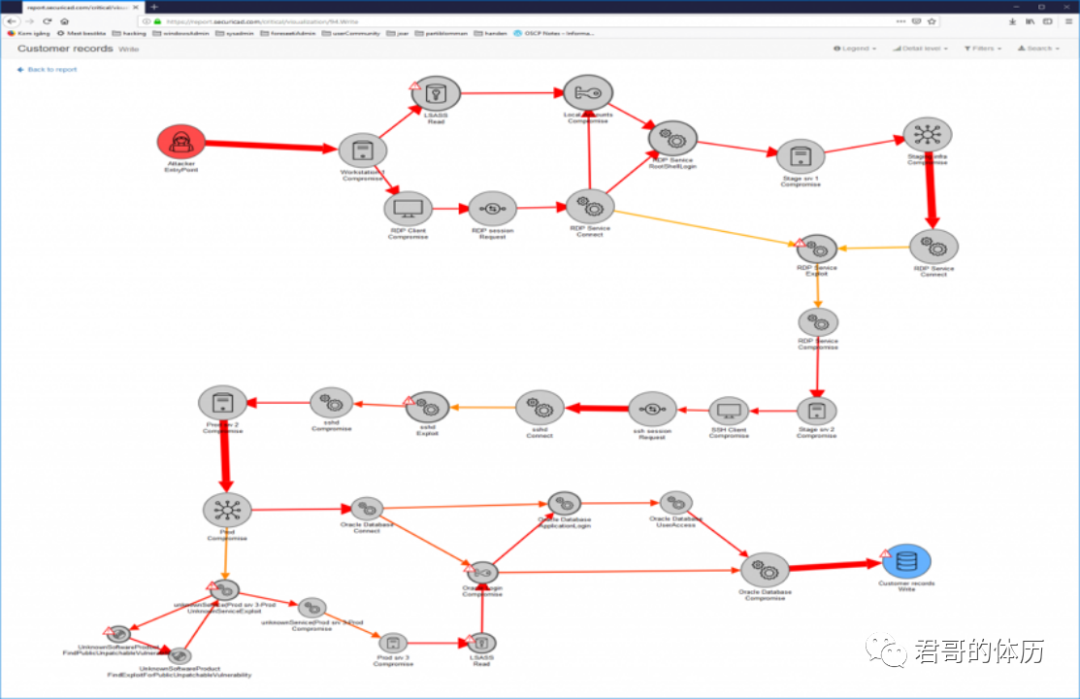

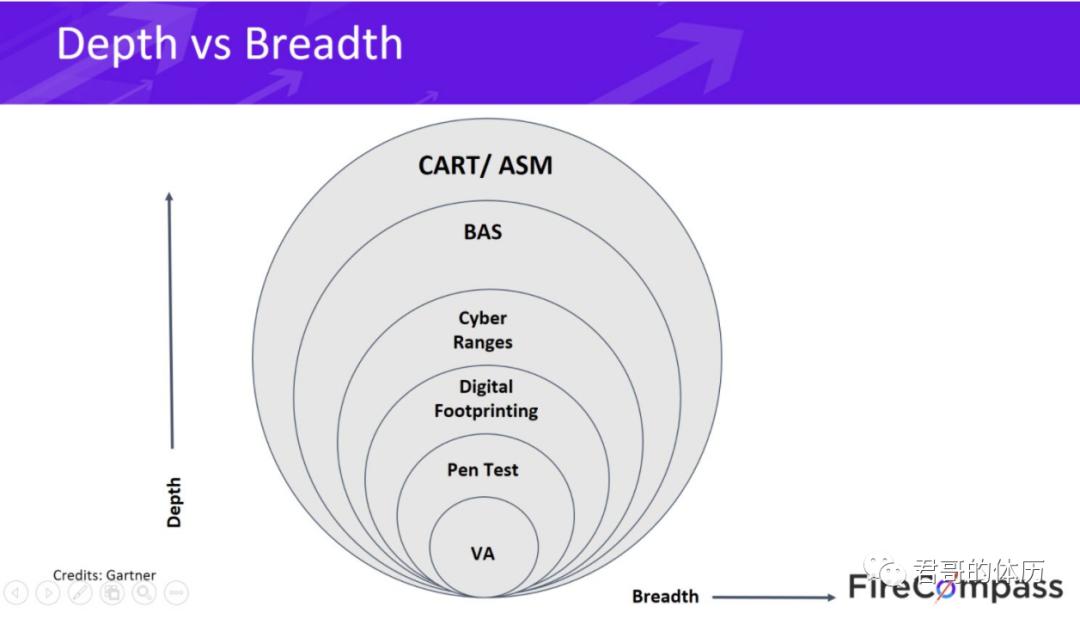

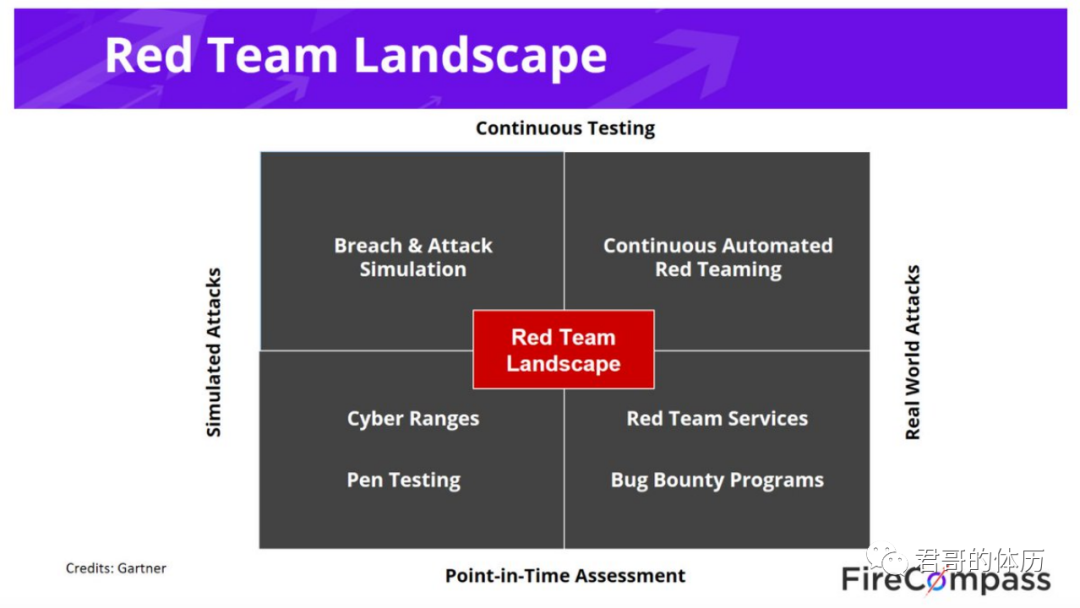

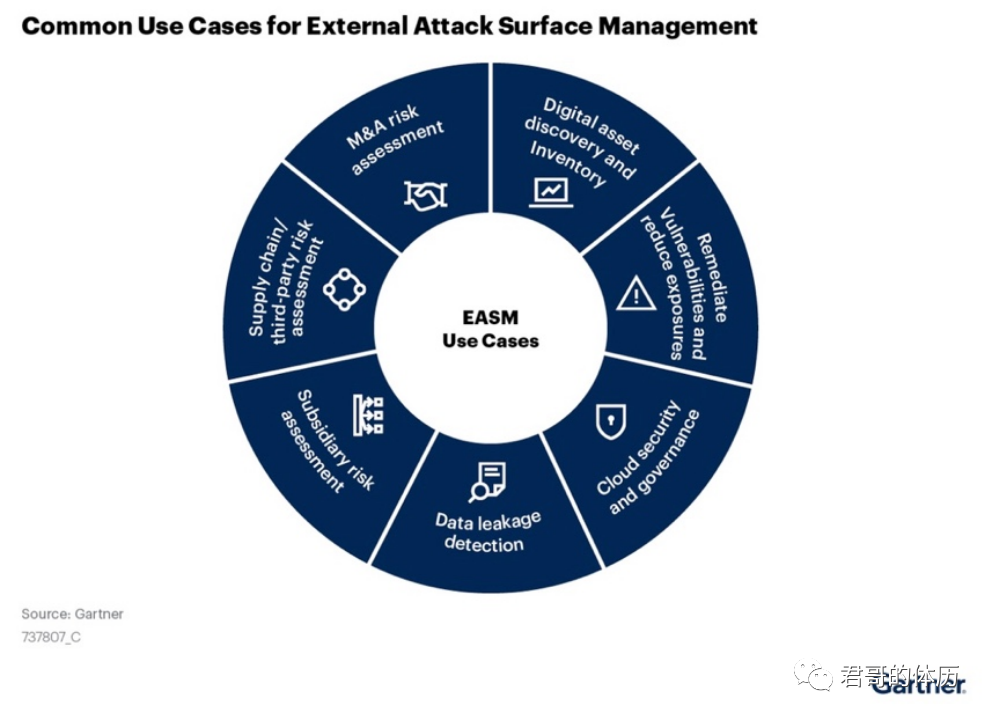

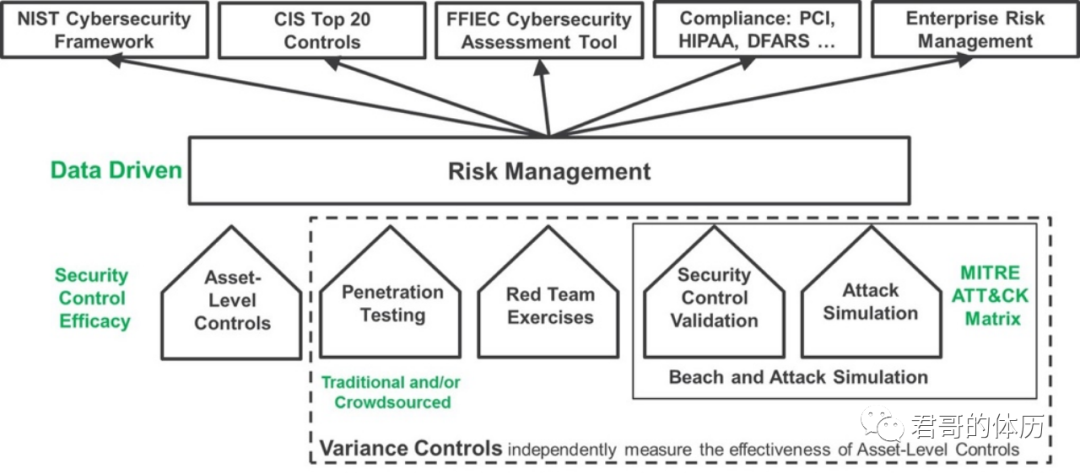

安全有效性验证不是一个新话题,从防守者视角的风险评估,安全检测,第三方认证均是传统的安全有效性验证方式,在持续安全运营中,安全态势感知,SOC、SIEM、XDR等均通过对漏洞,威胁,事件的数据驱动关联分析中发现相关问题,进行整改,防守者视觉基于NIST的IDPRR模型建设安全能力,无论从传统的基础安全进化为安全滑尺的威胁情报和主动防御高级阶段的Gartner可持续监测的主动防御架构,尽管在自动化、智能化安全防御能力建设上建立了纵深防御的架构,在面对APT组织的高可持续性攻击场景下,是否有效,仍需要从攻击者的视角观察和检验。安全渗透测试(PT)是作为以攻击者视角验证安全建设的有效性是常见的手段之一,但渗透测试的随机性和不确定性,依赖于安全渗透测试专家团队的攻击能力,其覆盖的范围,渗透测试的结果与安全控制能力的有效性并不能划为等号,盲目的信任渗透测试的结果,未免有掩耳盗铃的嫌疑。如何能实现全面、系统、体系化的渗透测试,是个值得研究的话题。而MITRE的Att&CK的TTP框架,从攻击者视角对马丁杀伤链各阶段的战术、技术、和过程进行麦肯锡MECE的动态跟踪分析,为全面从攻击者视角评估安全控制能力有效性提供了理论基础。攻防演练的常态化,企业建设或采购第三方负责攻击者视角验证安全控制有效性的红队的安全能力是一种必然趋势,红队担负攻击者视角验证企业安全控制的有效性,需要考虑红队需要具备能力的标准化,持续化,自动化趋势。一、BAS成为当下有效性验证的热点

本篇文章来源于微信公众号: 君哥的体历