我们还在用防火墙,黑客已在用 AI 打仗

凌晨 3 点,网络安全运营中心的警报突然响起。这不是人为操作,而是 AI 自主发起的攻击。

凌晨 3 点,网络安全运营中心的警报突然响起。这不是人为操作,而是 AI 自主发起的攻击。

麸质、面筋、麸质蛋白...这些名词你听过但真的了解吗?医生告诉你关于麸质的真相。

2026 年是 AI 从概念验证走向规模化落地的关键年份。Agentic Mesh、安全对齐、LLMOps 成为三大支柱。

This is 睿思智能观察, a brand new site by david liu that's just getting started. Things will be up and running here shortly, but you can subscribe in the meantime if you'd like to stay up to date and receive emails when new content is published!

1. 战略背景与核心架构阐述 在当前数字化转型的深水区,企业数据边界已彻底消融。传统的“护城河”式边界防御体系在面对云原生应用、移动办公及供应链协作时显得力不从心。针对用户提出的构建“针对不同密级的权限、存储、共享及转换动态管控策略”,单一的加密技术已无法满足需求。本方案的核心在于将企业数字权利管理(Enterprise Digital Rights Management, EDRM)作为零信任架构(Zero Trust Architecture, ZTA)中的数据平面执行层,实现“以数据为中心”的持续验证与动态授权。 1.1 动态管控策略的定义与必要性 动态管控(Dynamic Control)区别于传统的静态访问控制列表(ACL)。静态控制一旦授权,即便环境发生变化(如用户从内网切换至公共Wi-Fi,或设备感染恶意软件),权限依然有效,这构成了巨大的安全隐患。 本报告所定义的动态管控策略,基于**属性访问控制(ABAC)**模型,实时评估四个维度的属性以决定密钥的分发与权限的授予: * • 主体属性(Subject)

1. 执行摘要 (Executive Summary) 在当今高度互联的数字化办公环境中,数据防泄露(DLP)已成为企业信息安全体系的核心支柱。然而,传统的DLP解决方案主要聚焦于网络传输层和存储层的加密与访问控制,对于“端点呈现层”的防护往往捉襟见肘。特别是针对通过拍照、截屏、打印等方式将数字信息转化为模拟信号再进行传播的“模拟信号漏洞”(Analog Hole),传统技术几乎失效。鲁棒性隐形水印技术(Robust Invisible Watermarking)因此应运而生,成为填补这一安全空白的关键技术。 本报告站在网络安全专家的视角,对鲁棒性隐形水印技术进行了详尽的解构与分析。报告首先深入探讨了从频域扩频(Frequency Domain Spread Spectrum)到基于深度学习(Deep Learning-based)的最新算法原理,揭示了如何在不影响人眼视觉体验的前提下,将高强度的溯源信息嵌入到文档和界面的像素纹理中。随后,报告对全球及中国市场的主流商业产品(如IP-Guard、深信服、奇安信等)及开源项目(StegaStamp、Invisible-W

1. 执行摘要 随着企业数字化转型的深入,非结构化数据的生产与流转已从传统的本地文件系统全面迁移至云端协作平台(SaaS)。在《非结构化数据安全体系构建》指南中,我们确立了以**XMP(Extensible Metadata Platform)为核心的元数据驱动防御和以PAdES(PDF Advanced Electronic Signatures)**为基础的防篡改体系 1。然而,当这一理论框架遭遇腾讯文档、企业微信(微文档)、石墨文档及Office 365等主流在线文档平台时,面临着从“文件本位”向“数据流本位”的深刻范式转移。 本报告作为上述指南的深度补充,以网络安全专家的视角,对上述平台在元数据持久化嵌入、数字签名完整性保护及跨平台流转控制方面的能力进行了详尽的穿透式分析。研究发现,虽然Office 365通过MIP(Microsoft Purview Information Protection)实现了元数据与云端协作的高度融合,但在国产SaaS平台中,普遍存在着“元数据气隙(Metadata Air Gap)”现象—

1. 执行摘要 本报告旨在为《非结构化数据安全体系构建》提供深度的技术实施细节与兼容性评估,核心聚焦于如何在异构的企业IT环境中,特别是以WPS Office(包括Windows与Linux信创版本)为主要生产力工具的场景下,落地基于**ISO 16684-1 XMP(Extensible Metadata Platform)元数据驱动与ETSI TS 102 778 PAdES(PDF Advanced Electronic Signatures)**数字签名绑定的数据自防御体系。 在当前数字化转型的深水区,非结构化数据的流动性已超越了传统网络边界的管控能力。传统的DLP(数据防泄露)技术严重依赖内容识别(正则、关键字、指纹),在面对高频流转的办公文档时,常因上下文缺失导致高误报或漏报。本方案提出的"数据自描述"(通过XMP)与"数据自证明"(通过PAdES)机制,旨在将安全属性内化为数据本身的DNA。然而,

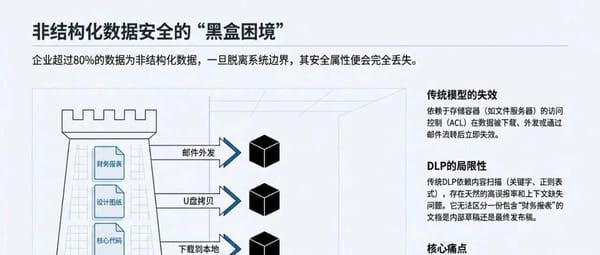

1. 执行摘要 在当今数字化转型的浪潮中,企业数据资产的形态发生了根本性转变。非结构化数据——包括办公文档、设计图纸、多媒体影像及各类研发代码——已占据企业数据总量的80%以上。然而,这类数据的安全治理长期面临"黑盒困境":一旦数据脱离了应用系统的访问控制边界(如被下载、外发或流转),其安全属性便随之剥离,导致管控失效。 本报告针对这一核心痛点,提出并构建了一套基于**元数据驱动(Metadata-Driven)与密码学绑定(Cryptographically Bound)**的非结构化数据全生命周期防御体系。该体系的核心逻辑在于将安全规则"内嵌"于数据本身,使其具备自描述、自证明和自防御能力。 本指南深入剖析了四大支柱技术: 1. 1. XMP(Extensible Metadata Platform)标准建设:利用ISO 16684-1标准构建企业级安全元数据架构,实现跨平台、跨应用的数据分类分级标签持久化。 2. 2. 元数据嵌入与持久化:

1. 绪论:数据驱动时代的商业秘密安全挑战与合规重构 在数字化转型深入发展的当下,数据已成为企业的核心资产,而商业秘密(Trade Secrets)则是其中最具竞争价值的“皇冠明珠”。与专利不同,商业秘密的价值完全依赖于其保密性。一旦泄露,企业不仅面临经济利益的直接损失,更可能丧失市场竞争的主动权。当前,企业商业秘密管控面临着前所未有的复杂环境:内部人员流动频繁、数据流转边界模糊、攻击手段日益隐蔽。传统的基于网络边界(Perimeter-Based)的防护模式已无法应对“内鬼”泄密和高权限账号滥用的风险。 本报告基于用户提出的商业秘密资产分类、分级标准及管控难点,结合《中华人民共和国数据安全法》(DSL)、GB/T 29490-2023《企业知识产权合规管理体系要求》以及国际前沿的零信任(Zero Trust)安全架构,深度剖析并构建一套完整的商业秘密管控解决方案 。 1.1 商业秘密的新定义与合规紧迫性 传统的商业秘密多指配方、图纸。而在用户定义的资产分类中,知识产权(代码、专利)、经营数据(财务、

引言:当“疗愈”成为陷阱 当“蒙医心身互动疗法”这一近年来曾因进入部分公立医院而引发广泛社会争议的真实案例出现在官方服务列表上时,它引发了一个尖锐的问题:一个看似融合了传统文化与现代科学的“创新疗法”,其背后是真正的医学突破,还是精心包装的伪科学?这不仅是个案,更是当前社会面临的普遍挑战。 伪科学正以前所未有的方式,利用文化外衣(如传统医学)、科学术语(如量子、能量)和监管漏洞,试图获得“合法”身份,甚至渗透进国家的医疗和医保等公共系统。这种现象的出现,不仅威胁着个体的生命财产安全,更在侵蚀整个社会对科学和现代医学的信任基石。 本文旨在全面解构此类骗局的完整生态系统。我们将从其理论根基、受众心理、商业模式到系统渗透路径进行系统性剖析,并以真实案例为镜,最终为监管机构、医疗从业者及社会公众提供一套可操作的识别与防御框架。 第一部分:理论解构——伪科学的“科学”外衣 伪科学的核心策略并非凭空创造,而是通过“挪用”与“嫁接”来构建其看似高深莫测的理论体系,使其具备极强的迷惑性。 核心手法:挪用与嫁接 * • 挪用科学术语:

引言:信息洪流中的知识航行 现代社会正经历爆炸式的信息增长,但信息并不等同于知识。有效的知识体系需要依赖于结构化、可验证的信息流及其严谨的筛选机制。本文旨在深入探讨知识的本质、其如何通过信息载体进行表达与传播,分析传统知识体系的筛选机制及其面临的挑战(如学术寻租、知识固化),融合学术研究中关于知识转化(SECI模型)、个体认知建构(建构主义、元认知)及新媒体传播的新视角,并阐述个人筛选器在知识获取与建构中的关键作用。最终,本文将重塑知识与信息流「螺旋上升」的模型,以适应当前的复杂环境。 一、 知识、信息与验证:构建基石 (一) 知识的定义与特性 1. 1. 知识的核心要素:知识是对物理及虚拟现象、事件的描述,是可验证、可还原、可重复的结构化信息。其要素包括对现象或事件的描述,这些描述必须能在实证中被证实。 2. 2. 知识的动态性:知识不是静止不变的。在实证过程中,现有知识可以被证伪并从知识体系中剔除,随后被新的知识补充、完善、替代、延伸或发展。 3.

乱想杂谈

你有没有觉得,这个世界有时候运转起来,就像个临时搭起来的“草台班子”?规则模糊,效率感人,甚至充斥着各种让人匪夷所思的“骚操作”。等等,别急着下结论。也许这只是你看到的表象。在这些看似随意的运作背后,其实深藏着一套更硬核的、按照特定逻辑运行的权力结构。今天,我们就一起深入“社会这台复杂机器”的内部,看看它是怎么分层、怎么运转的。 想象一下,整个社会权力结构就像一座层层叠加的金字塔。从高高在上的塔尖到庞大的塔基,每一层都有它的独特玩家和游戏规则。我们的任务?就是用最接地气的现实案例,一层层揭开它的神秘面纱。 话不多说,先来瞅瞅这座“权力金字塔”的真面目: 社会的五层权力结构 这张图直观地展示了我们今天要解剖的五层结构。很明显,权力是从最顶层的“政治大佬”一路向下,施加影响直到最底层的“底层民众”。接下来,就让我们一层一层地闯关,看看每层都在玩什么惊心动魄的游戏,又如何身不由己地被卷入时代的洪流。 第一层:政治大佬 (游戏规则的终极制定者) 金字塔的最顶端,住着的是真正拥有决定权力的政治大佬。他们不玩虚的,他们就是这个社会游戏的最终规则制定者。

未分类

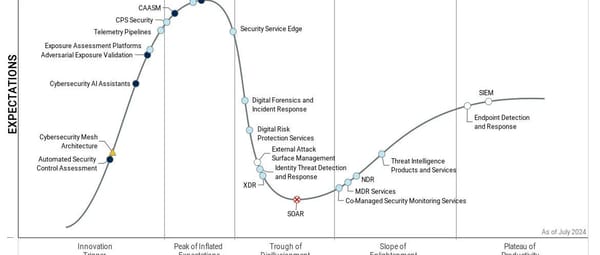

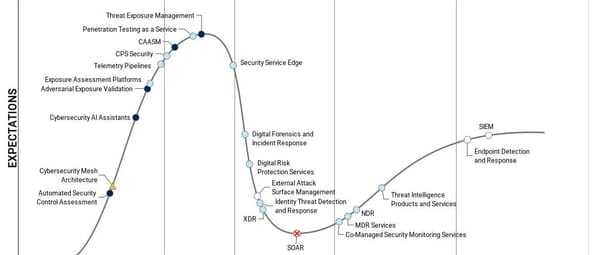

一、背景 又到了一年中总结过往规划未来的季节,差不多5年的基础安全能力建设,网络安全进入深度运营区,如何做好明年的安全规划,是我思考最多的话题。 以往的规划也做过分享,是从分工专业化的角度,对公共能力建设与安全运营进行领域划分,着眼于如何做的角度,以麦肯锡MCME相互独立,完全穷尽的方式进行工作分解,围绕着业务场景的安全风险评估,以企业风险接受程度为限进行规划,指导预算申请,沟通以及项目建设。 以往的规划遵循了网络安全战略与业务战略一致性,并且从业务角度关注业务场景中的安全需求,并从价值驱动的视角,实现网络安全与公司战略和业务发展的一致性。针对数字化业务的典型特征,在传统网络安全的基础上,更加注重数字化作业平台的研发安全管理体系,实现安全左移能力建设。围绕企业安全之外的运营安全,产品安全,提出了跳开网络安全方法论,从数据的可复制性、流动性资产特征出发,建设全流程的数据安全跟踪溯源机制,跳出企业数据安全的局限,严控数据生态合作企业数据安全能力评估与监测,以监控和元数据分析为核心,重构数据安全底层逻辑的理念与实践。围绕着2C场景的用户数据保护,电信欺诈,业务欺诈以及黑灰产对抗,

未分类

4、对抗性暴露验证 漏扫工具的漏洞扫描关注资产的脆弱性发现。漏洞管理,漏洞验证作为脆弱性管理的工具提供关于脆弱性的治理能力。静态的漏洞发现,验证,修复在传统企业安全场景中,因系统生命周期的稳定性和场景的简单化以及资源的可以利用性,可以解决企业安全基本风险的脆弱性治理。但在运营安全中,面对敏捷开发的业务适应性需求,系统版本的生命周期短,技术栈和部署结构复杂,安全与研发资源投入不足,静态的漏洞管理思维主导的脆弱性治理模式受到挑战,传统的漏洞公共评级难以适用企业实际安全政策。 漏洞的利用验证,部署环境的安全补偿性控制措施绕过,多漏洞组合利用的业务损害,构成攻击有效性的评估,整合成暴露管理的控制措施。互联网暴露面管理工具关注的是互联网暴露资产的脆弱性发现,评估,但忽略了内部资产漏洞的利用验证和攻击路径的整合。涉及到部署方式和检测能力以及对外部威胁的防御能力,互联网暴露面管理具有市场价值。 对抗性暴露验证,从漏洞的可利用性评估验证以及漏洞组合利用的业务破坏进行攻击评估验证,是对破坏性攻击模拟(BAS),自动化渗透测试/自动化红队等技术和产品的整合,可以实现攻击场景的验证。 这和资产管理,

未分类

一、背景 Gartner的技术炒作曲线是网络安全产业产品与技术发展的关键风向标之一,基于市场数据的调研,从技术产品概念的生命周期指引需求和方案的匹配与发展。网络安全运营作为安全风险的威胁和脆弱性持续发现,分析,控制,以及风险暴露的预警,响应,处置的动态可持续的治理的手段,是安全全生命周期的需求,设计,开发,部署,运行的体系化管理能力,借用应用DevOps的概念,安全运营关注的是SecDevOps的Ops。 VUCA时代是数字化社会在面临地缘政治经济变革,民粹主义崛起,科技脱钩对抗背景下的典型特征,作为数字化社会的安全风险管理(SRM)的关键保障,安全的体系化治理愈加复杂,经济下行压力下,预算资源下滑与安全从业人员短缺进一步恶化安全风险管理的趋势,导致网络信息安全引发的社会问题日益突出。如何洞察趋势,选择合适的产品与技术应对安全风险是从业者需要思考和行动的主题。 Gartner结合市场调研数据以及行业发展洞察,定义了技术炒作曲线,从技术创新,炒作顶峰,泡沫破裂,重整旗鼓,全面应用定义了市场对技术产品的接受程度,从概念到50%的市场占有率,产品和技术需要经过市场和实践的考验与验

未分类

上篇对《法律3.0》这本书进行了自己的综述与评价,忽略了《法律3.0》自身的论述与案例解析,虽然对我而言这本书带来的震撼依然在延续和思考,但写的文章读者读起来未免显得枯燥无味。周末的间隙,跑步的过程,反思网络安全与法律的关系,不免觉得拿网络安全来阐释法律3.0,更为鲜活,也希望能给大家带来更多的启发和思考。 一、法律3.0回顾 首先还是要回顾下法律3.0的核心思想,法律1.0是规则规制主义,即以立法规则规范人的行为符合权利义务的强制规则,并通过司法对法律事件和法律结果按照规则确定责任和惩治违规行为实现对权利损害的强制力救济。事前的教育、指导、威慑,以及事后的惩治与救济是法律1.0的典型特征。 法律2.0是工具规制主义,规则规制主义的主要问题在于司法过程的教义(doctrine)一致性会造成实质的权利保护和义务强制的不公平。典型就是美国宪法修正案相关的争议判例,在种族歧视,言论自由等领域的一些案例争议就在于是按照宪法立宪的目的去评估还是按照宪法的条目符合性去评估,这是法律在社会变革过程中,社会环境,集体意识形态变动带来的难题。法律2.0的工具规制主义,相对于规则规制主义的教义一致性

未分类

一、概念 法律是基于规则和规范的行为和法律结果的调整与救济,初始的法律注重法律规则的融贯性(coherent)也就是一致性,在作者看来,这属于法律1.0的范畴,注重规范规则的教义(doctrine)一致性。 在技术逐渐进入和影响社会各个层面,法律教义融贯性难以满足各种细分场景的行为与法律结果的调整,如果遵循教义融贯性可能导致法律目的的背离,这就需要从风险的角度评估规则,考虑技术方案(作者将Technocracy翻译为技术主义,指的是技术上的解决方案解决规制问题)对风险的治理,实现法律目的的有效性,这就提出了法律2.0的概念,就是规制工具主义。 规制工具主义从法律目的和法律的有效性出发在海洋法系国家可以在法院层面实现个案的立法目的和有效性的法官主观能动性的判断,但在大陆法系成文法国家,从立法层面实现存在巨大的困难,如何实现法律对VUCA时代新技术爆炸的规制,存在争议,以技术无关性实现插槽式立法,实现新技术在旧体系中的影射,越来越体现法律的脆弱。 同时,我们这个时代越来越多的规则不再以文本和规范的方式由公权力制定,通过技术方案对人的自由意志和主观能动性进行约束,以技术实现

未分类

跑步是一个科学过程,但相对于每一个人而言,都是一个应用实践工程,你当然可以先做理论学习,然后再去跑步,但对于大多数人而言,如果想在跑步中考虑科学因素,首先需要行动起来,从实践中不断的克服困难,总结经验,才能更好的理解和应用跑步需要的科学知识。 一、过程与原始数据 为什么要跑步?初始的原因是想减肥。 1、第一个阶段:硬干 大概是2013年,体重在83KG,再一次体脂测试中,36岁显示生理年龄大概在45岁,第一次跑是跑去荔香公园,2KM,气喘嘘嘘,两眼冒金星,即没有智能手表监控心率,也没有关于配速和距离的监测,更遑论说跑前的热身,跑后的拉伸,就是硬干。 坚持还是可以做到的,野蛮的行动持续了好多年,基本每周末跑一次,距离逐渐提升到6KM,每次都是痛不欲生的历程,在我们4楼平台的小操场大概200米周长跑30圈,每次焦虑的数圈几乎是一种求生的本能,当然,跑的久了,确实有多巴胺效应。小腿肚,左腿弯侧神经,左脚踝,左跟腱疼痛是常有的事,大概2016年左跟腱疼的一度行走困难。 虽然买了嘉明的手表,但主要是计时和配速,心率没怎么关注。当时的配速大概是6:

未分类

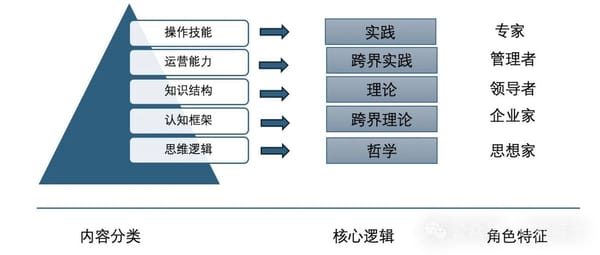

近几年经常收到一些邀请,做一些网络安全领域的分享,近一年来也开始规律化的通过公众号写作和分享一些内容。无论是演讲还是写作,尽量避免已有知识体系的直接传播,而是希望在知识提炼和挖掘的同时,包含自己认知体系带来的见解,观点,创新,希望通过分享和表达,影响更多的从业者,形成共识,推动行业的进步和持续改进。 虽然是网络安全从业者,读者也以网络安全行业为主,但我的兴趣爱好相对还是比较宽泛,喜欢通过跨界的学习和思考,引发创新和思考。因此,我想总结下自己所讲、所写的内容究竟与别的分享着有什么样的区别,这些区别背后的内容是什么样的结构和模式。 持续思考这个主题的过程中,有次和朋友探讨数据生产要素,数据资产,以及新质生产力如何在数据领域发生价值,形成商业模式的问题。看讨论完记录者整理的书面材料,发现不仅内容需要理清,在表达和传播上,同样存在着一些问题,很容易用思考的逻辑代替表达表达逻辑,缺少正确的表达形式,表达的对象模糊不清,达不到理想的传播效果。觉得倒不如从内容到思考,表达,传播的链条做一次完整的分享,所以成文。 一、内容 标准的知识框架我们从DIKW(数据,信息,知识,智慧)谈起,数据

书与影评

书与影评

—读曹德旺《心若菩提》有感 闲暇跟一小朋友聊读书,小朋友推荐了曹德旺的《心向菩提》,曹德旺还是备受尊重的企业家,以直言著称,曾经炮轰许家印,印象深刻,而且自幼辍学,奋斗精神自无需多言,看他访谈,可能普通话的问题,不觉得他多么善谈,倒没注意,他自己撰述的自传,看了下豆瓣高达9分,毫不犹豫开读。 读完颇多感慨,曹德旺的一生,是波澜壮阔,奋斗不止,也是命运亨通的一生。 在上海做生意的父亲虽然落魄但埋下了商业的种子,困顿的家庭环境造就了敢闯敢干的性格,家庭背景决定了起步阶段世界的认知,这个良好的基础也是成功人生不可多得的因素。 只所以心向菩提,也是因为种善因得善果,看似寻常向陌生人王先生提供热水的善举,遇到人生第一个贵人,开启了最早的销售和供应链生涯,奠定了商业阶段的起步。 与人为善不断打开商业版图的大门。在福州纸醉金迷的生活并没有让曹德旺甘于现状,初中毕业持续学习,从会计到mba,知识和持续学习是走向广阔天地的前途,而对遇到的每个人,曹德旺发现优点潜心学习,不断成长,写出这本书不令人意外,这种自学的艰辛,甘苦自知。 杀伐果断背后敏锐的嗅觉以及分析与谋划是本能更是刻意的训练。200

书与影评

——《富种起源》有感 刘志诚 差不多一周时间,断断续续读完了吴乐旻的《富种起源》,百感交集,我自己喜欢读翻译的书居多,这两年反而被国内学者的作品给搞得有点颠覆自己选书的范围,首先是前几年的《枢纽》,那还是在得到的推崇下读的一本书,当国内学者跳脱枯燥的学术写作,具备了叙述能力,真的会让人眼前一亮,当然这么说也不得不承认自己井底之蛙的鼠目寸光。去年读兰小欢的《置身事内》可能先看了郑永年的《制内市场》反而没那么震撼,备受瞩目的李录的《文明、现代化、价值投资与中国》由于是文章的集结,读起来也了无新意,倒没觉得有多么好。今年震撼了一把的是李硕的《翦商》,给出了超出我认知的历史视觉和新的史观,趁热打铁读他的《孔子大历史》反而没有进一步振聋发聩。而这本《富种起源》第一次在一个公众号看到不以为意,尤其是书名本能有所抗拒,以为是什么致富密码的畅销书,第二次看到就去读了读,谁知一读就爱不释手,再一次颠覆我的想象与认知,忍不住顶礼膜拜。 作为曾经执行计划生育的国家,马尔萨斯的富生穷死,人口陷阱在中国曾被奉为圭臬,核心观点在于资源承载有限的背景下,人口增长的极限带来社会的崩溃,贫穷源自于人口增长带来的人均资

乱想杂谈

清明时节雨水频,半城氤氲天际深,路人匆忙无戚色,憾未祭祖忙凡尘! ———清明节深圳偶感